LDAP 身份验证

作为管理员,您可以将 NetQ 基于角色的访问控制 (RBAC) 与您本地部署中的轻型目录访问协议 (LDAP) 服务器集成。NetQ 保持对 NetQ 应用程序基于角色的权限的控制。通过 RBAC 集成,LDAP 处理帐户身份验证和您的目录服务(例如 Microsoft Active Directory、Kerberos、OpenLDAP 和 Red Hat Directory Service)。LDAP 中每个帐户的副本都存储在本地 NetQ 数据库中。

与 LDAP 服务器集成不会阻止您配置本地帐户(存储和管理在 NetQ 数据库中)。

开始使用

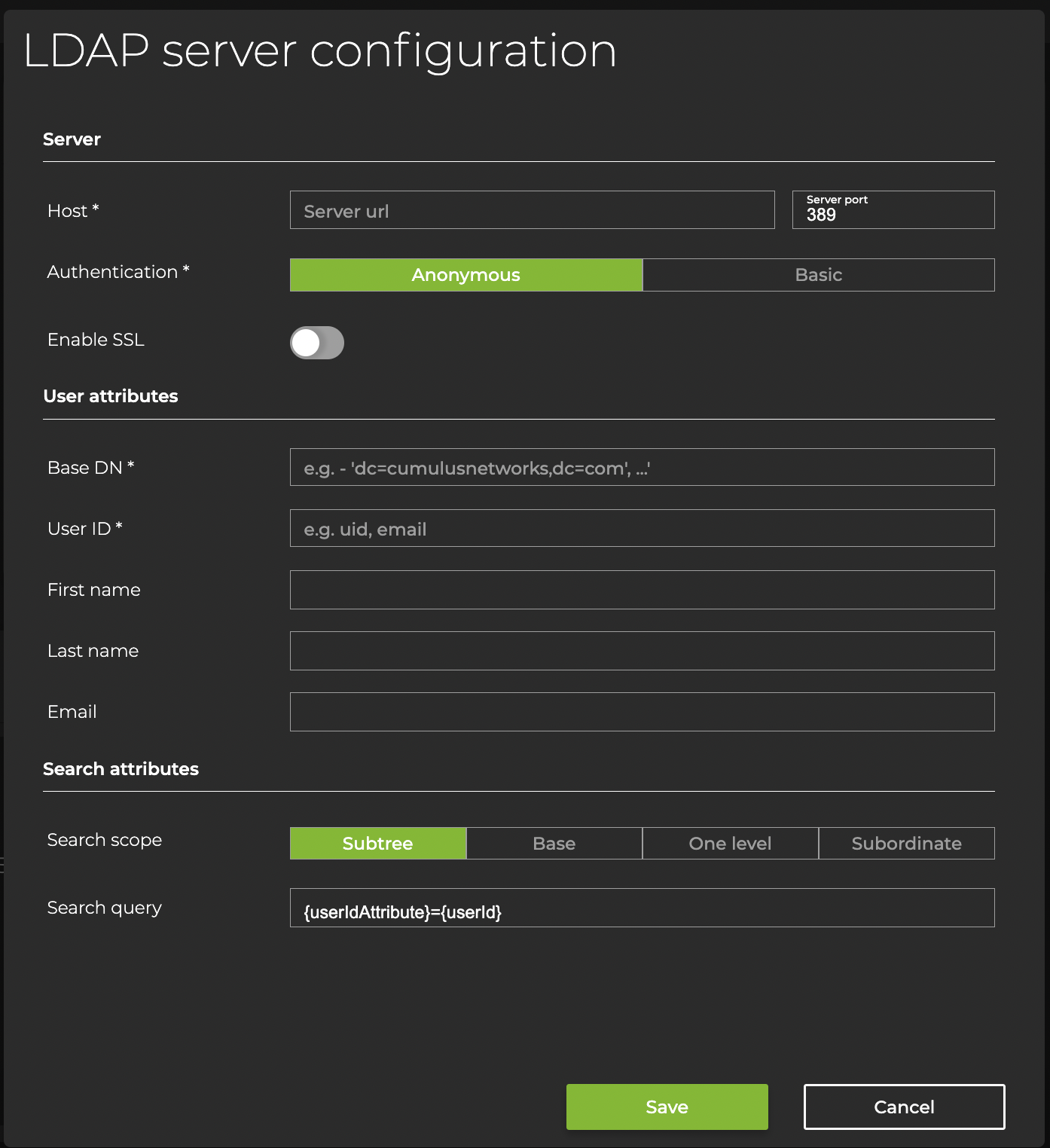

LDAP 集成需要有关如何连接到您的 LDAP 服务器、您计划使用的身份验证类型、绑定凭据以及可选的搜索属性的信息。

提供您的 LDAP 服务器信息

要连接到您的 LDAP 服务器,您需要 URI 和绑定凭据。URI 标识 LDAP 服务器的位置。它包括 FQDN(完全限定域名)或 IP 地址,以及 LDAP 客户端可以连接的 LDAP 服务器端口。例如:myldap.mycompany.com 或 192.168.10.2。通常,您使用端口 389 通过 TCP 或 UDP 进行连接。在生产环境中,您部署使用 SSL 的安全连接。在这种情况下,使用的端口通常为 636。设置启用 SSL 切换开关会自动将服务器端口设置为 636。

指定您的身份验证方法

有两种类型的用户身份验证:匿名和基本。

匿名:LDAP 客户端不需要任何身份验证。用户可以匿名访问所有资源。这通常不用于生产环境。

基本(也称为简单):LDAP 客户端必须提供绑定 DN 和密码才能验证连接。选择后,将显示管理员凭据:绑定 DN 和绑定密码。您可以使用变量字符串定义专有名称 (DN)。一些常用变量包括

语法 描述或用法 cn 通用名称 ou 组织单元或组 dc 域名 dc 域名扩展 - 绑定 DN:具有管理员权限的用户 DN,用于查询 LDAP 服务器;用于与服务器绑定。例如,

uid =admin,ou=ntwkops,dc=mycompany,dc=com。 - 绑定密码:与绑定 DN 关联的密码。

绑定 DN 和密码以明文形式发送。只有具有这些凭据的用户才能执行 LDAP 操作。

- 绑定 DN:具有管理员权限的用户 DN,用于查询 LDAP 服务器;用于与服务器绑定。例如,

如果您不熟悉 LDAP 服务器的配置,请联系您的管理员以确保您选择适当的身份验证方法和凭据。

定义用户属性

您需要以下两个属性来定义目录中的用户条目

- Base DN:目录结构中搜索开始的位置。例如,

dc=mycompany,dc=com。 - 用户 ID:用于指定 LDAP 用户的标识符类型。这可能因您使用的身份验证服务而异。例如,您可以使用用户 ID (UID) 或电子邮件地址与 OpenLDAP,而您可以使用 sAMAccountName 与 Active Directory。

可选地,您可以指定用户的名字、姓氏和电子邮件地址。

设置搜索属性

虽然是可选的,但指定搜索范围指示从哪里开始以及给定用户可以在目录中搜索多深。您在搜索查询中指定要搜索的数据。

搜索范围选项包括

- 子树:从基本级别、任何深度的下属级别搜索用户(默认)

- 基本:仅在基本级别搜索用户;没有下属

- 单层:搜索用户的直接子级;不在基本级别或任何后代级别

- 下属:搜索用户的任何深度的下属级别;但不在基本级别

用户的典型搜索查询可以是 {userIdAttribute}={userId}。

创建 LDAP 配置

您可以为每个绑定 DN(专有名称)配置一个 LDAP 服务器。配置 LDAP 后,您可以验证连接并保存配置。

要创建 LDAP 配置

展开

菜单 并选择 管理。

找到 LDAP 服务器信息卡,然后单击 配置 LDAP。

根据您的特定配置填写 LDAP 服务器配置表单。

- 单击 保存 以完成配置,或单击 取消 以放弃配置。

LDAP 配置在配置后无法更改。如果您需要更改配置,则必须删除当前的 LDAP 配置并创建一个新的配置。请注意,如果您更改 LDAP 服务器配置,则针对该 LDAP 服务器创建的所有用户仍保留在 NetQ 数据库中并继续可见,但不再可用。如果您不想看到这些用户,则必须手动删除它们。

LDAP 配置示例

本节列出了各种配置示例。场景 1-3 基于使用 OpenLDAP 或类似的身份验证服务。场景 4 基于使用 Active Directory 服务进行身份验证。

场景 1:基本配置

在此场景中,我们正在配置 LDAP 服务器,使用匿名身份验证、基于电子邮件地址的用户 ID 和基本搜索范围。

| 参数 | 值 |

|---|---|

| 主机服务器 URL | ldap1.mycompany.com |

| 主机服务器端口 | 389 |

| 身份验证 | 匿名 |

| Base DN | dc=mycompany,dc=com |

| 用户 ID | |

| 搜索范围 | 基本 |

| 搜索查询 | {userIdAttribute}={userId} |

场景 2:基本身份验证和用户子集

在此场景中,我们正在配置 LDAP 服务器,使用基本身份验证,仅网络操作员组中的用户可以访问,并且搜索范围有限。

| 参数 | 值 |

|---|---|

| 主机服务器 URL | ldap1.mycompany.com |

| 主机服务器端口 | 389 |

| 身份验证 | 基本 |

| 管理员绑定 DN | uid =admin,ou=netops,dc=mycompany,dc=com |

| 管理员绑定密码 | nqldap! |

| Base DN | dc=mycompany,dc=com |

| 用户 ID | UID |

| 搜索范围 | 单层 |

| 搜索查询 | {userIdAttribute}={userId} |

场景 3:场景 2,具有最广泛的搜索能力

在此场景中,我们正在配置 LDAP 服务器,使用基本身份验证,仅网络管理员组中的用户可以访问,并且搜索范围不受限制。

| 参数 | 值 |

|---|---|

| 主机服务器 URL | 192.168.10.2 |

| 主机服务器端口 | 389 |

| 身份验证 | 基本 |

| 管理员绑定 DN | uid =admin,ou=netadmin,dc=mycompany,dc=com |

| 管理员绑定密码 | 1dap*netq |

| Base DN | dc=mycompany, dc=net |

| 用户 ID | UID |

| 搜索范围 | 子树 |

| 搜索查询 | userIdAttribute}={userId} |

场景 4:场景 3,使用 Active Directory 服务

在此场景中,我们正在配置 LDAP 服务器,使用基本身份验证,仅给定 Active Directory 组中的用户可以访问,并且搜索范围不受限制。

| 参数 | 值 |

|---|---|

| 主机服务器 URL | 192.168.10.2 |

| 主机服务器端口 | 389 |

| 身份验证 | 基本 |

| 管理员绑定 DN | cn=netq,ou=45,dc=mycompany,dc=com |

| 管理员绑定密码 | nq&4mAd! |

| Base DN | dc=mycompany, dc=net |

| 用户 ID | sAMAccountName |

| 搜索范围 | 子树 |

| 搜索查询 | {userIdAttribute}={userId} |

将 LDAP 用户添加到 NetQ

单击

菜单 并选择 管理。

找到用户帐户卡,然后单击 管理。

从用户帐户选项卡中,选择表格上方的

添加用户。

选择 LDAP 用户,然后输入用户的 ID。

输入您的管理员密码,然后选择 搜索。

如果找到用户,则会自动填充电子邮件地址、名字和姓氏字段。如果 LDAP 服务器上未启用搜索,则必须手动输入信息。

如果字段未自动填写,并且 LDAP 服务器上启用了搜索,您可能需要编辑映射文件。

LDAP 用户密码不存储在 NetQ 数据库中,并且始终针对 LDAP 进行身份验证。

重复这些步骤以添加其他 LDAP 用户。

从 NetQ 中删除 LDAP 用户

您可以像删除本地用户一样删除 LDAP 用户。

展开

菜单 并选择 管理。

找到用户帐户卡,然后单击 管理。

选择要删除的用户,然后选择

删除。

如果您在 LDAP 中删除 LDAP 用户,则不会自动从 NetQ 中删除;但是,这些 LDAP 用户的登录凭据会立即停止工作。